Varnostno podjetje AVG, ki je dobro znano po svojih brezplačnih in komercialnih varnostnih izdelkih, ki ponujajo široko paleto zaščitnih ukrepov in storitev, je pred kratkim ogrozilo milijone Chromovih uporabnikov, saj je v enem od svojih razširitev za splet temeljito zlomilo varnost Chroma. brskalnik.

AVG tako kot mnoga druga varnostna podjetja, ki ponujajo brezplačne izdelke, uporablja različne strategije zaslužka, da bi zaslužila s svojimi brezplačnimi ponudbami.

En del enačbe je, da stranke nadgradijo na plačljive različice AVG in nekaj časa je to edino delovalo pri podjetjih, kot je AVG.

Brezplačna različica deluje sama po sebi, vendar se uporablja za oglaševanje plačljive različice, ki poleg tega ponuja napredne funkcije, kot sta preprečevanje neželene pošte ali izboljšan požarni zid.

Varnostne družbe so v svoje brezplačne ponudbe začele dodajati druge tokove prihodkov, ena najvidnejših v zadnjem času pa je vključevala ustvarjanje razširitev brskalnika in manipulacijo privzetega iskalnika, domače strani in nove strani z zavihki, ki so skupaj z njim .

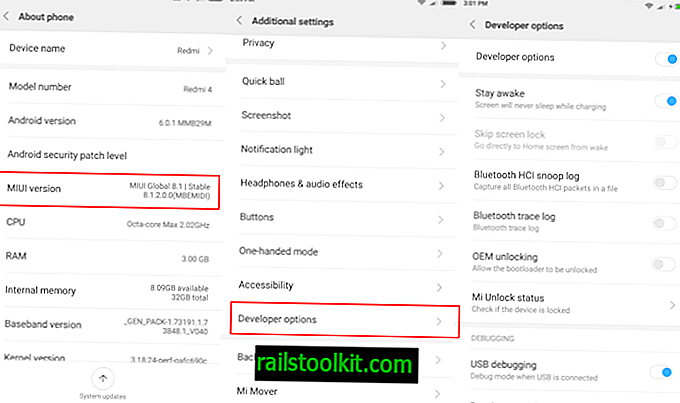

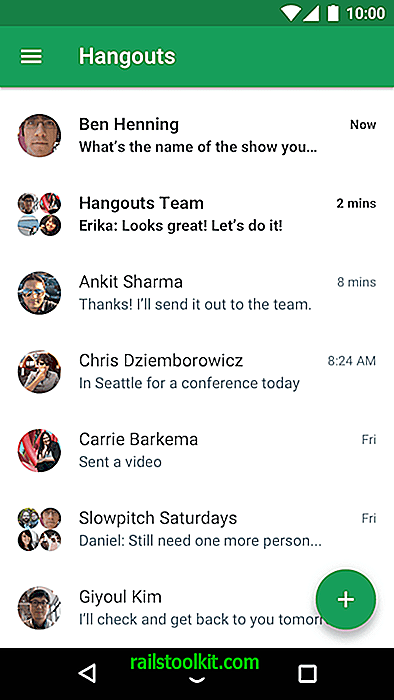

Kupci, ki namestijo programsko opremo AVG na svoj osebni računalnik, prejmejo poziv, da zaščitijo svoje brskalnike. S klikom na ok v vmesniku namestite AVG Web TuneUp v združljive brskalnike z minimalno interakcijo uporabnika.

Razširitev ima po spletni spletni trgovini Chrome več kot 8 milijonov uporabnikov (po Googlovih statistikah skoraj devet milijonov).

To spremeni domačo stran, novo stran z zavihki in privzetega ponudnika iskanja v spletnem brskalniku Chrome in Firefox, če je nameščen v sistemu.

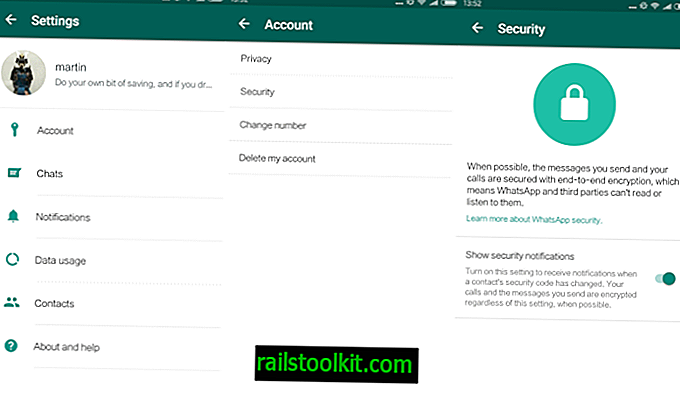

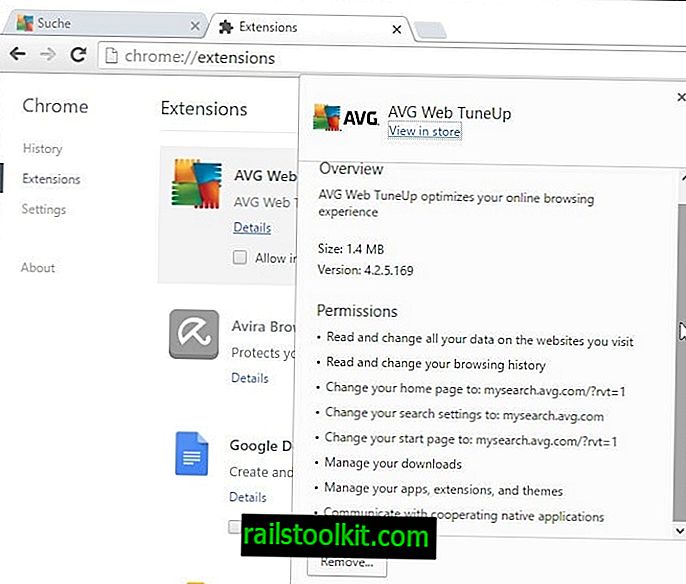

Razširitev, ki se namesti, zahteva osem dovoljenj, vključno z dovoljenjem za »branje in spreminjanje vseh podatkov na vseh spletnih mestih«, »prenose mange«, »komunikacijo s sodelujočimi domačimi aplikacijami«, »upravljanje aplikacij, razširitev in tem« ter spreminjanje domače strani, nastavitve iskanja in začetno stran na iskalno stran AVG po meri.

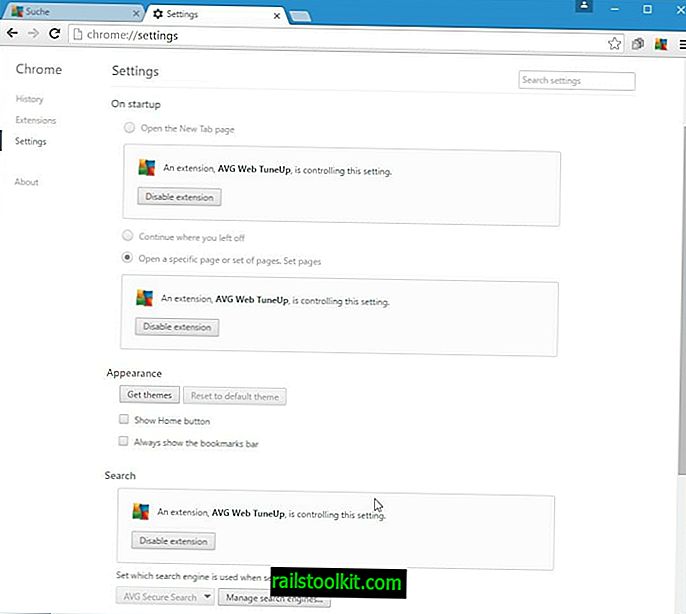

Chrome opazi spremembe in uporabnike, ki ponujajo obnovitev nastavitev na svoje prejšnje vrednosti, pozove, če spremembe, ki jih je izvedla razširitev, niso bile predvidene.

Pri namestitvi razširitve se pojavi kar nekaj težav, na primer, če spremeni nastavitev zagona v "odprite določeno stran", ne upošteva izbire uporabnikov (na primer za nadaljevanje zadnje seje).

Če to ni dovolj slabo, je precej težko spremeniti spremenjene nastavitve brez onemogočanja razširitve. Če preverite nastavitve Chroma po namestitvi in aktivaciji AVG Web TuneUp, boste opazili, da ne morete več spreminjati domače strani, zagonskih parametrov ali iskalnih ponudnikov.

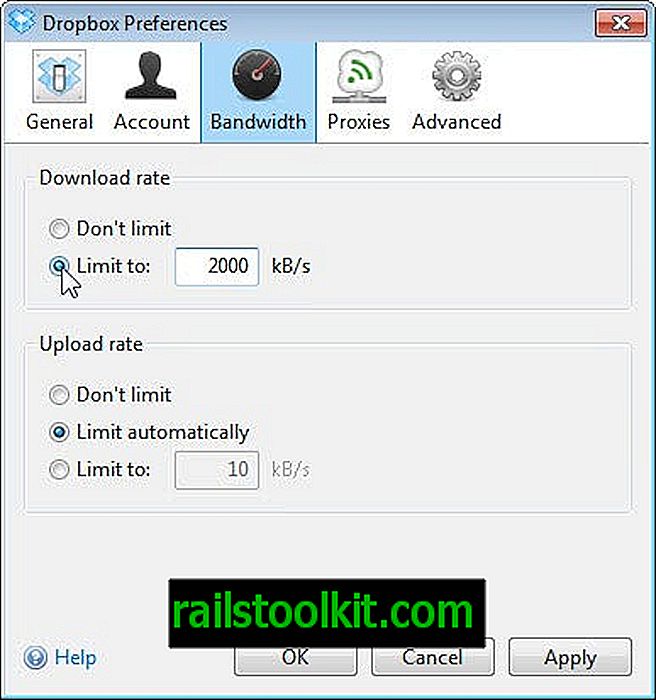

Glavni razlog, zakaj se te spremembe izvajajo, je denar, ne pa varnost uporabnikov. AVG zasluži, ko uporabniki iščejo in kliknejo oglase na iskalniku po meri, ki so ga ustvarili.

Če k temu dodate, da je podjetje nedavno v posodobitvi pravilnika o zasebnosti napovedalo, da bo zbiralo in prodajalo - neopredeljive - uporabniške podatke tretjim osebam, boste na koncu dobili sam strašljiv izdelek.

Varnostno vprašanje

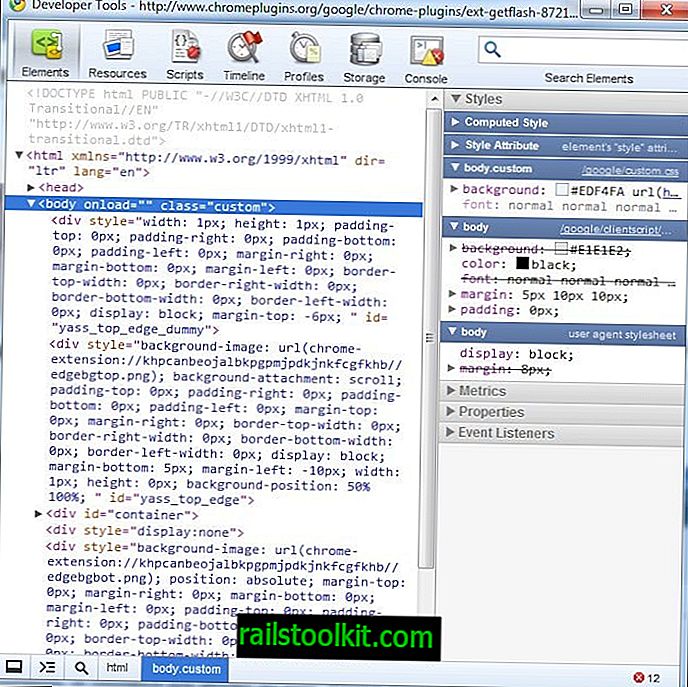

Googleov uslužbenec je 15. decembra vložil poročilo o napakah, v katerem navaja, da je AVG Web TuneUp onemogočil spletno varnost za devet milijonov uporabnikov Chroma. V pismu AVG je napisal:

Oprostite za moj oster ton, ampak res nisem navdušen nad tem, ko je smeti nameščen za uporabnike Chroma. Razširitev je tako slabo pokvarjena, da nisem prepričan, ali bi jo moral prijaviti kot ranljivost, ali pa prosim ekipo za zlorabo razširitev, naj razišče, ali gre za PuP.

Kljub temu me skrbi, da vaša varnostna programska oprema onemogoča spletno varnost za 9 milijonov uporabnikov Chroma, očitno zato, da lahko ugrabite nastavitve iskanja in novo stran z zavihki.

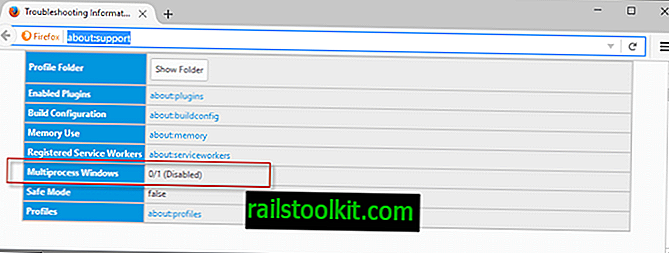

Na voljo je več očitnih napadov, na primer, tukaj je trivialni univerzalni xss v API-ju za "navigacijo", ki lahko dovoli, da katero koli spletno mesto izvede skript v okviru katere koli druge domene. Na primer, napadalec.com lahko bere e-pošto s pošte.google.com ali corp.avg.com ali česa drugega.

V glavnem AVG ogroža uporabnike Chroma zaradi svoje razširitve, ki naj bi brskanje po spletu varnejše za uporabnike Chroma.

AVG je odgovoril s popravkom nekaj dni pozneje, vendar je bil zavrnjen, ker ni v celoti rešil vprašanja. Podjetje je poskušalo omejiti izpostavljenost le s sprejemanjem zahtevkov, če izvor ustreza avg.com.

Težava popravka je bila, da je AVG preveril samo, če je avg.com vključen v izvor, ki bi ga napadalci lahko izkoristili z uporabo poddomena, ki vključujejo niz, npr. Avg.com.www.example.com.

Googlov odgovor je jasno povedal, da je na kocki več.

Vaša predlagana koda ne potrebuje varnega izvora, kar pomeni, da dovoljuje // ali // protokole pri preverjanju imena gostitelja. Zaradi tega lahko omrežni moški na sredini uporabnika preusmeri na //attack.avg.com in mu posreduje javascript, ki odpre zavihek do varnega izvora https, in nato vanj vbrizga kodo. To pomeni, da moški v sredini lahko napada varna spletna mesta https, kot so GMail, Bančništvo in podobno.

Popolnoma jasno: to pomeni, da imajo uporabniki AVG onemogočen SSL.

Drugi poskus posodobitve programa AVG 21. decembra je Google sprejel, vendar je Google zaenkrat onemogočil vgradne namestitve, saj so preiskali možne kršitve pravil.

Zaključne besede

AVG je ogrožal milijone Chromovih uporabnikov in prvič ni uspel dostaviti ustreznega popravka, kar ni rešilo težave. To je precej problematično za podjetje, ki poskuša uporabnike zaščititi pred grožnjami na internetu in lokalno.

Zanimivo bi bilo videti, ali so koristne ali ne vse tiste razširitve varnostne programske opreme, ki se namestijo poleg protivirusne programske opreme. Ne bi bil presenečen, če bi se vrnili rezultati, da naredijo več škode kot uporabnikom.

Zdaj Vi : Katero protivirusno rešitev uporabljate?