Popolna varnost ne obstaja. Glede na dovolj znanja, virov in časa je lahko ogrožen kateri koli sistem. Najboljše, kar lahko storite, je, da napadalcu to otežite. Ob tem je treba sprejeti nekaj korakov, da okrepite svoje omrežje pred veliko večino napadov.

Privzete konfiguracije za tako imenovane usmerjevalnike uporabniških razredov ponujajo dokaj osnovno varnost. Če sem iskren, ni treba veliko ogrožati. Ko namestim nov usmerjevalnik (ali ponastavim obstoječega), le redko uporabim 'čarovnike za nastavitev'. Grem skozi in konfiguriram vse natanko tako, kot si želim. Razen, če obstaja dober razlog, ga običajno ne pustim kot privzetega.

Ne morem vam povedati natančnih nastavitev, ki jih morate spremeniti. Vsaka skrbniška stran usmerjevalnika je drugačna; celo usmerjevalnik istega proizvajalca. Glede na določen usmerjevalnik so morda nastavitve, ki jih ne morete spremeniti. Za mnoge od teh nastavitev boste morali odpreti razdelek za napredno konfiguracijo skrbniške strani.

Nasvet : za preverjanje varnosti usmerjevalnika lahko uporabite aplikacijo Android RouterCheck.

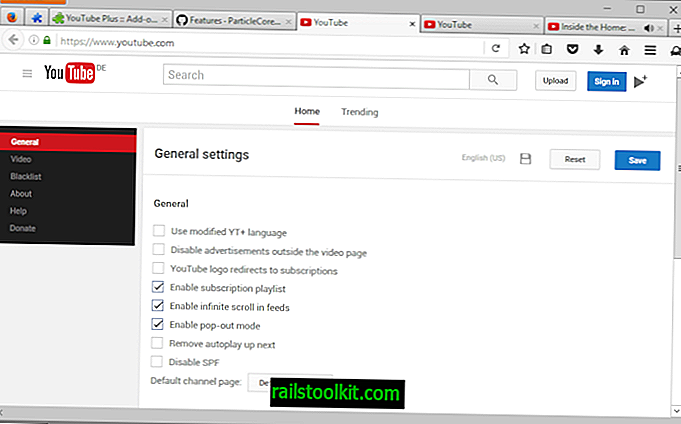

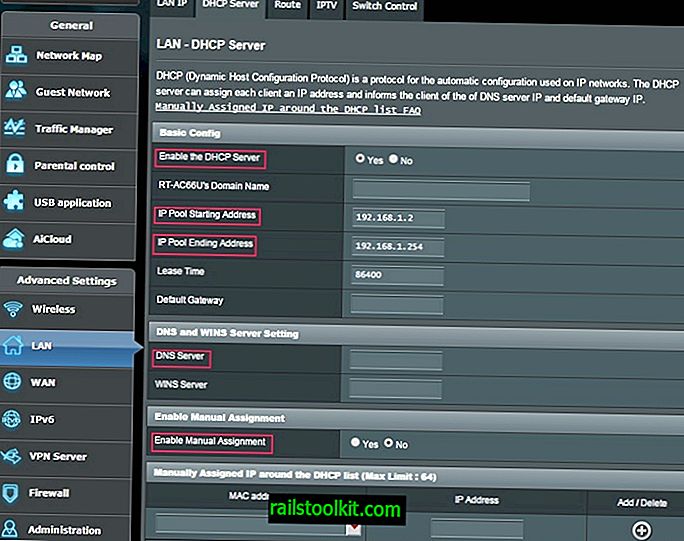

Vključil sem posnetke zaslona Asus RT-AC66U. Je v privzetem stanju.

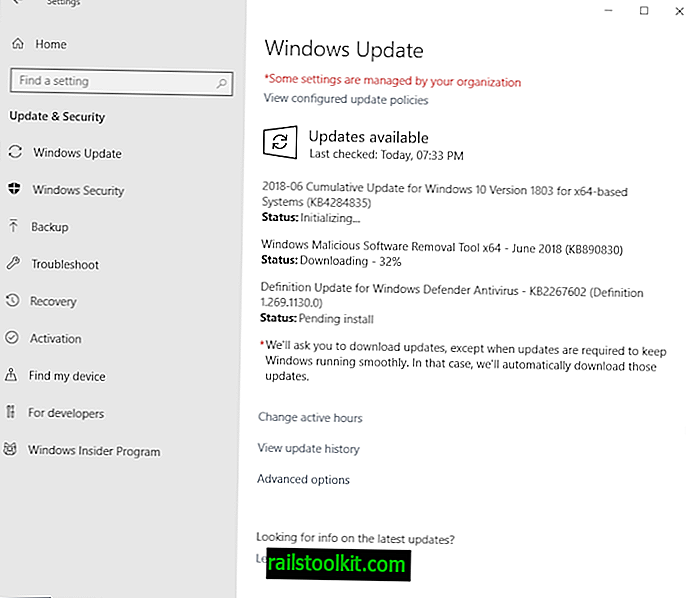

Posodobite strojno programsko opremo. Večina ljudi posodobi vdelano programsko opremo, ko prvič namesti usmerjevalnik in ga nato pusti pri miru. Nedavne raziskave so pokazale, da ima 80% od 25 najbolj prodajanih modelov brezžičnih usmerjevalnikov varnostne ranljivosti. Povezani proizvajalci vključujejo: Linksys, Asus, Belkin, Netgear, TP-Link, D-Link, Trendnet in druge. Večina proizvajalcev sprosti posodobljeno programsko opremo, ko se pojavijo ranljivosti. Nastavite opomnik v Outlooku ali katerem koli e-poštnem sistemu, ki ga uporabljate. Priporočam, da vsake 3 mesece preverite posodobitve. Vem, da se sliši, da se ne zaveda, ampak namestite samo strojno programsko opremo s proizvajalčevega spletnega mesta.

Prav tako onemogočite sposobnost usmerjevalnika, da samodejno preveri, ali obstajajo posodobitve. Nisem ljubitelj tega, da bi naprave puščale "telefon domov". Nimate nadzora nad datumom pošiljanja. Ali ste na primer vedeli, da več tako imenovanih "pametnih televizorjev" informacije pošlje nazaj svojemu proizvajalcu? Vse vaše navade gledanja pošljejo vsakič, ko spremenite kanal. Če v njih priključite pogon USB, pošljejo seznam vseh imen datotek na pogonu. Ti podatki niso šifrirani in se pošljejo, tudi če je v menijski nastavitvi nastavljeno na NO.

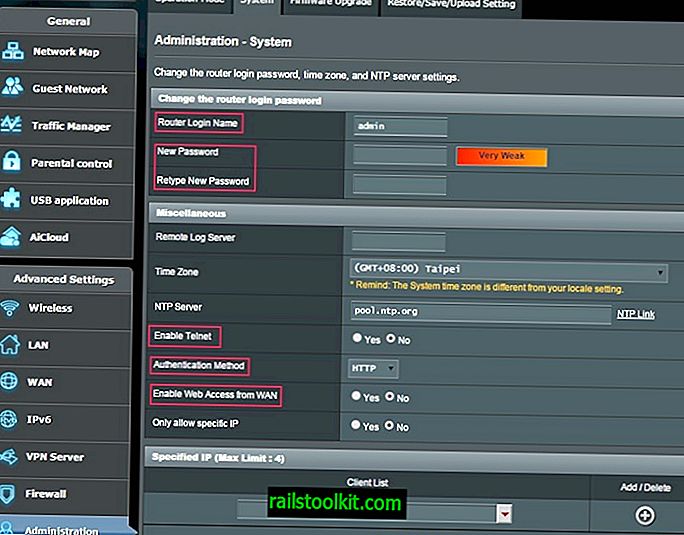

Onemogoči daljinsko upravljanje. Razumem, da morajo biti nekateri sposobni na daljavo ponovno konfigurirati svoje omrežje. Če želite, omogočite vsaj https dostop in spremenite privzeta vrata. Upoštevajte, da to vključuje kakršno koli vrsto upravljanja v oblaku, na primer Linkys 'Smart WiFi račun in Asus' AiCloud.

Uporabite močno geslo za skrbnika usmerjevalnika. Dovolj povedanega. Privzeta gesla za usmerjevalnike so splošno znana in ne želite, da kdo samo preizkusi privzeto dovoljenje in vstopi v usmerjevalnik.

Omogoči HTTPS za vse skrbniške povezave. Na mnogih usmerjevalnikih je to privzeto onemogočeno.

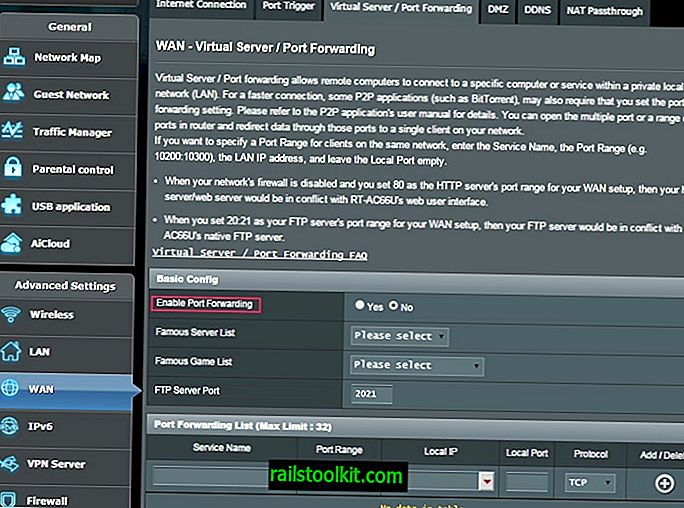

Omeji vhodni promet. Vem, da je to zdrav razum, ampak včasih ljudje ne razumejo posledic določenih nastavitev. Če morate uporabiti preusmeritev pristanišč, bodite zelo izbirni. Če je mogoče, za storitev, ki jo konfigurirate, uporabite nestandardna vrata. Na voljo so tudi nastavitve za filtriranje anonimnega internetnega prometa (da) in za odgovor pinga (ne).

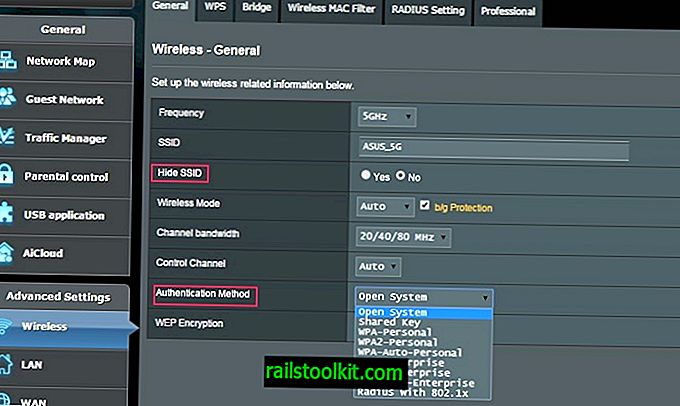

Za WiFi uporabite šifriranje WPA2. Nikoli ne uporabljajte WEP. V nekaj minutah se lahko zlomi s programsko opremo, ki je prosto dostopna na internetu. WPA ni veliko boljši.

Izklopite WPS (zaščitena WiFi nastavitev) . Razumem priročnost uporabe WPS, vendar je bilo slabo začeti.

Omejite odhodni promet. Kot že omenjeno, ponavadi ne maram naprav, ki telefonirajo doma. Če imate te vrste naprav, razmislite o tem, da iz njih blokirate ves internetni promet.

Onemogočite neporabljene omrežne storitve, zlasti uPnP. Ob uporabi storitve uPnP je široko znana ranljivost. Druge storitve, ki so verjetno nepotrebne: Telnet, FTP, SMB (samba / souporaba datotek), TFTP, IPv6

Po zaključku se odjavite s skrbniške strani . Če samo zaprete spletno stran brez odjave, lahko v usmerjevalniku ostane odprta pristna seja.

Preverite ranljivost vrat 32764 . Kolikor vem, so prizadeti nekateri usmerjevalniki, ki jih proizvajajo Linksys (Cisco), Netgear in Diamond, lahko pa obstajajo tudi drugi. Izšla je novejša programska oprema, ki pa morda ne bo popolnoma zakrpala sistema.

Preverite usmerjevalnik na: //www.grc.com/x/portprobe=32764

Vklopite beleženje . Redno iščite sumljive dejavnosti v svojih dnevnikih. Večina usmerjevalnikov lahko v določenih intervalih pošlje dnevnike k vam. Prepričajte se tudi, da sta ura in časovni pas pravilno nastavljeni, tako da bodo vaši dnevniki točni.

Za resnično varnostno zavedne (ali morda zgolj paranoične) so naslednji dodatni koraki

Spremenite uporabniško ime skrbnika . Vsi vedo, da je privzeti običajno administrator.

Vzpostavite mrežo gostov . Veliko novejših usmerjevalnikov lahko ustvari ločena brezžična omrežja za goste. Poskrbite, da bo imel samo dostop do interneta in ne do vašega LAN (intraneta). Seveda uporabite isti način šifriranja (WPA2-Personal) z drugačno geslo.

Ne priključujte pomnilnika USB na usmerjevalnik . To samodejno omogoči številne storitve na vašem usmerjevalniku in vsebino tega pogona lahko razkrije v internetu.

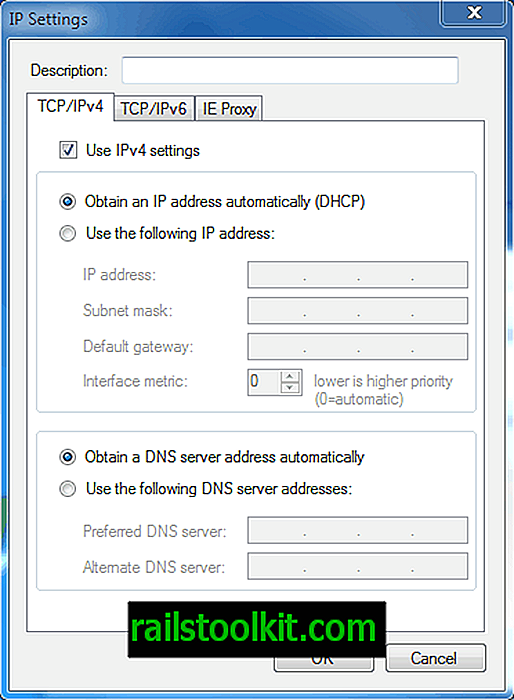

Uporabite nadomestnega ponudnika DNS . Verjetno uporabljate vse nastavitve DNS, ki vam jih je dal vaš ponudnik internetnih storitev. DNS postaja vse bolj tarča napadov. Obstajajo ponudniki DNS, ki so sprejeli dodatne ukrepe za zaščito svojih strežnikov. Kot dodaten bonus lahko drugi ponudnik DNS poveča vašo internetno uspešnost.

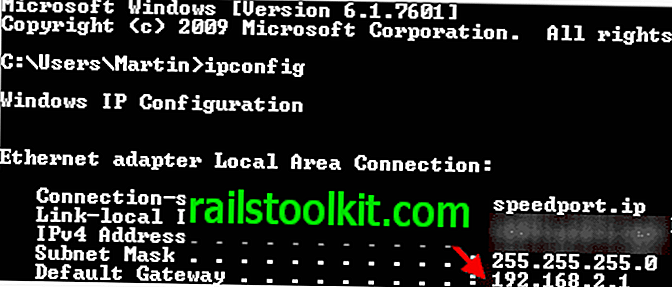

Spremenite privzeti obseg naslovov IP v vašem omrežju LAN (znotraj) . Vsak usmerjevalni uporabnik, ki sem ga videl, uporablja bodisi 192.168.1.x bodisi 192.168.0.x, kar olajša pisanje samodejnega napada.

Razpoložljivi razponi so:

Katerikoli 10.xxx

Vse 192.168.xx

172.16.xx do 172.31.xx

Spremenite privzeti naslov LAN usmerjevalnika . Če nekdo pridobi dostop do vašega LAN, ve, da je IP naslov usmerjevalnika xxx1 ali xxx254; ne olajšaj jim.

Onemogočite ali omejite DHCP . Izklop DHCP običajno ni praktičen, razen če ste v zelo statičnem omrežnem okolju. Raje omejim DHCP na 10-20 IP naslovov, začenši z xxx101; to olajša spremljanje dogajanja v vašem omrežju. Raje postavim svoje 'stalne' naprave (namizne računalnike, tiskalnike, NAS itd.) Na statične naslove IP. Tako DHCP uporabljajo samo prenosniki, tablice, telefoni in gostje.

Onemogoči dostop skrbnika iz brezžične povezave . Ta funkcionalnost ni na voljo na vseh domačih usmerjevalnikih.

Onemogoči oddajanje SSID Tega profesionalca ni težko premagati in lahko povzroči muke, da obiskovalcem v vašem WiFi omrežju omogoči bolečino.

Uporabite filtriranje MAC . Enako kot zgoraj; neprijetno za obiskovalce.

Nekatere od teh postavk spadajo v kategorijo „Varnost zaradi nepreglednosti“, zato je veliko IT in varnostnih strokovnjakov, ki se norčujejo nad njimi in pravijo, da niso varnostni ukrepi. Na nek način so popolnoma pravilni. Če pa je treba sprejeti nekaj korakov, da boste ogrozili svoje omrežje, menim, da je vredno razmisliti.

Dobre varnosti ni "nastavite in pozabite". Vsi smo že slišali za številne kršitve varnosti v nekaterih največjih podjetjih. Zame je zelo moteč del, ko ste bili tukaj ogroženi 3, 6, 12 mesecev ali več, preden so ga odkrili.

Vzemite si čas za ogled svojih dnevnikov. Optično preglejte svoje omrežje in poiščite nepričakovane naprave in povezave.

Spodaj je verodostojna referenca:

- US-CERT - //www.us-cert.gov/sites/default/files/publications/HomeRouterSecurity2011.pdf